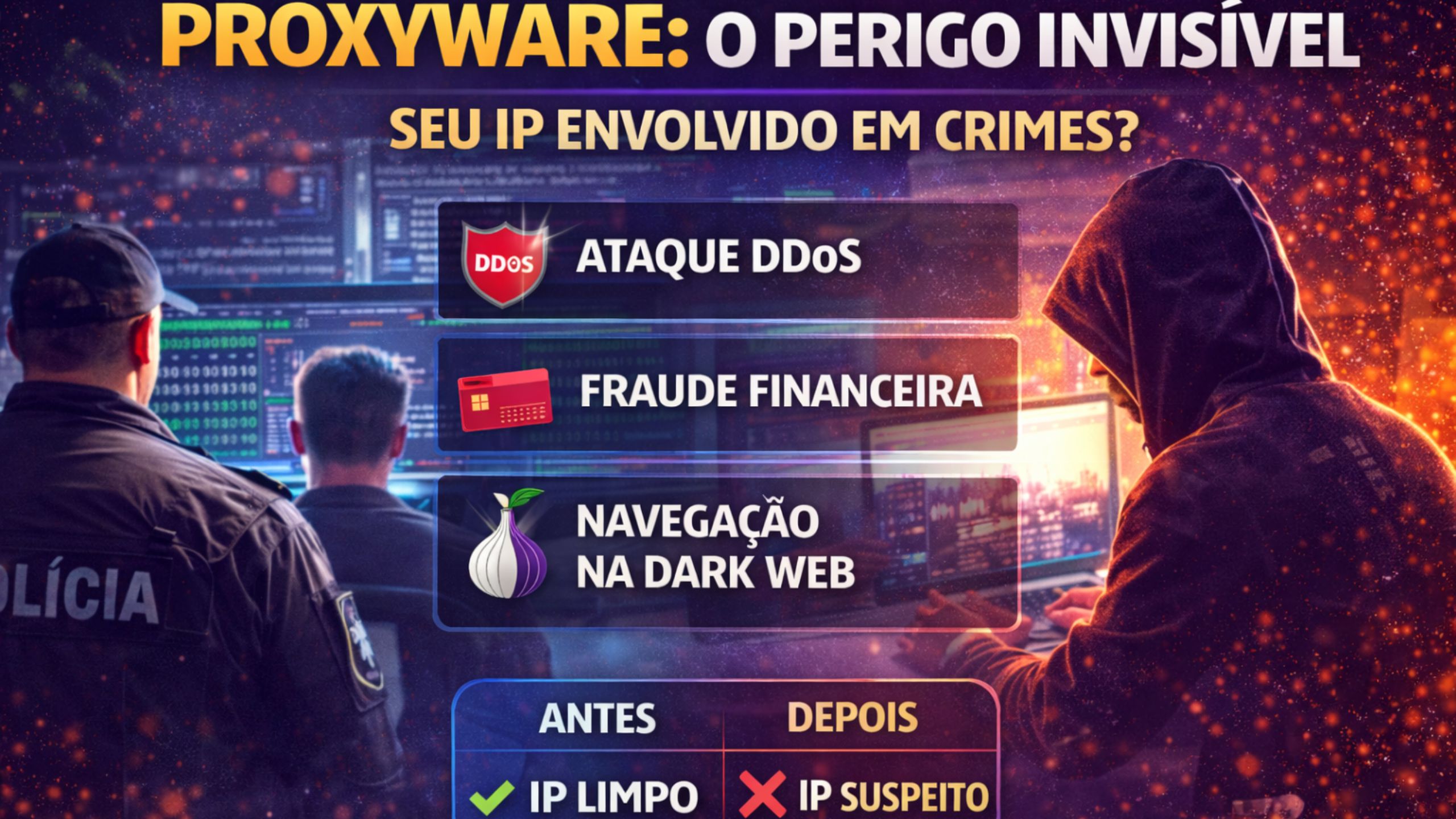

Proxyware: Como Seu IP Pode Virar “Laranja Digital” em Crimes Cibernéticos e Colocar Você na Cena do Ataque

Imagine acordar com autoridades batendo à sua porta por suspeita de ataque DDoS, fraude financeira ou hospedagem de conteúdo ilegal. Você não fez nada. Entretanto, seu endereço IP residencial pode ter sido usado como fachada. Esse é o risco silencioso do proxyware, um tipo de malware que transforma dispositivos comuns em intermediários para atividades criminosas.

Diferentemente de vírus tradicionais que apenas deixam o computador lento, o proxyware age como um servidor proxy residencial clandestino. O tráfego de terceiros é redirecionado pelo seu IP enquanto você continua navegando normalmente. Consequentemente, crimes são rastreados até sua conexão.

🧠 O Que é Proxyware e Como Ele Funciona?

O proxyware é um malware furtivo que conecta seu dispositivo a uma botnet — uma rede global de máquinas infectadas sob controle remoto. A partir desse momento, seu IP passa a encaminhar requisições feitas por criminosos.

O processo ocorre em três etapas:

- Infecção silenciosa (via site falso, download adulterado ou engenharia social)

- Conexão à botnet controlada por um bot mestre

- Redirecionamento de tráfego malicioso pelo seu IP

Além disso, o acesso à sua conexão pode ser comercializado entre hackers, ampliando o alcance dos ataques.

🔬 A Técnica por Trás do “Empréstimo Forçado” de IP

Quando o proxyware é instalado, o dispositivo passa a operar como um nó de saída residencial. Como IPs domésticos tendem a ser confiáveis para sistemas antifraude, o tráfego criminoso ganha legitimidade aparente.

Portanto, o problema não está apenas na invasão, mas na atribuição de autoria. O tráfego ilegal é associado ao seu IP — não ao criminoso do outro lado do mundo.

📊 Como o Proxyware se Diferencia de Outros Malwares

| Tipo de Malware | Objetivo Principal | Impacto Visível | Risco Jurídico |

|---|---|---|---|

| Ransomware | Criptografar dados | Alto | Médio |

| Spyware | Roubar informações | Baixo | Médio |

| Botnet tradicional | Ataques massivos | Médio | Alto |

| Proxyware | Usar seu IP como fachada | Quase invisível | Muito alto |

Consequentemente, o proxyware pode ser ainda mais perigoso do que aparenta.

💣 O Que Criminosos Fazem com Sua Internet?

Hackers não exploram redes alheias por acaso. O proxyware é usado para:

- Ataques DDoS

- Fraude com cartões de crédito

- Acesso à dark web

- Contornar bloqueios geográficos

- Automatizar golpes online

No caso de Ataque de Negação de Serviço Distribuído (DDoS), milhares de dispositivos infectados acessam simultaneamente um alvo até derrubá-lo. O rastro digital aponta para IPs residenciais.

Além disso, cartões roubados podem ser testados a partir de conexões domésticas para evitar bloqueios automáticos.

📊 Principais Atividades Criminosas via Proxyware

| Atividade | Como Funciona | Consequência para a Vítima |

|---|---|---|

| DDoS | Tráfego massivo contra servidor | IP investigado |

| Fraude financeira | Teste de cartões roubados | Bloqueio de IP |

| Navegação ilegal | Acesso à dark web | Risco reputacional |

| Spam automatizado | Disparo de campanhas ilegais | Listas negras |

Assim, sua conexão pode ser inserida em bases de IPs suspeitos.

🕵️ Caso Real: Site Falso do 7-Zip

Um exemplo recente envolveu uma página falsificada do 7-Zip. Usuários acreditavam baixar um software legítimo, mas o malware era instalado silenciosamente.

A legitimidade da marca foi explorada. O proxyware foi distribuído. E milhares de máquinas foram conectadas à botnet.

Portanto, downloads aparentemente inofensivos podem esconder ameaças.

⚠️ Como Saber se Seu PC Está Infectado?

Embora seja discreto, o proxyware deixa sinais.

Sintomas mais comuns:

- Internet lenta sem motivo aparente

- Ventoinhas aceleradas em repouso

- Sites bloqueando seu IP

- Notificações de atividades suspeitas

Além disso, pode haver aumento incomum no uso de dados.

📊 Sinais Técnicos de Alerta

| Sintoma | Possível Causa |

|---|---|

| Uso excessivo de banda | Redirecionamento de tráfego |

| Processos desconhecidos | Malware ativo |

| IP listado em blacklist | Uso criminoso |

| Firewall com alertas constantes | Conexões suspeitas |

Caso qualquer um desses sinais seja identificado, uma varredura completa deve ser realizada.

🛡️ Como se Proteger do Proxyware?

A prevenção é essencial.

- Evite downloads de sites desconhecidos

- Verifique a assinatura digital de arquivos

- Utilize antivírus atualizado

- Monitore o tráfego de rede

- Ative firewall e proteção DNS

Além disso, nunca confie cegamente em softwares gratuitos hospedados fora de canais oficiais.

🔍 Ferramentas para Verificação

Você pode:

- Usar o Gerenciador de Tarefas para identificar processos suspeitos

- Executar ferramentas antimalware confiáveis

- Consultar serviços que verificam se seu IP está em blacklist

Consequentemente, a detecção precoce reduz danos.

🌍 Por Que o Proxyware Está Crescendo?

Criminosos buscam anonimato. IPs residenciais são menos suspeitos do que servidores de hospedagem.

Além disso:

- A monetização de acesso proxy aumentou

- Plataformas clandestinas comercializam IPs

- A fiscalização digital se tornou mais rigorosa

Portanto, mascarar atividades através de usuários comuns se tornou estratégia recorrente.

⚖️ Riscos Legais e Reputacionais

Embora a vítima não tenha cometido o crime, o IP pode ser vinculado à investigação.

Isso pode gerar:

- Intimações

- Bloqueio de conexão

- Danos reputacionais

- Necessidade de perícia técnica

📊 Impacto do Proxyware para o Usuário

| Área Afetada | Nível de Risco |

|---|---|

| Legal | Alto |

| Financeiro | Médio |

| Reputacional | Alto |

| Técnico | Médio |

Portanto, o risco vai além da performance do computador.

🧩 Proxyware vs VPN: Não Confunda

Uma VPN legítima criptografa sua conexão com consentimento.

Já o proxyware usa seu IP sem autorização.

Além disso, VPNs respeitam políticas claras de privacidade, enquanto o proxyware opera clandestinamente.

📌 Principais Pontos

- Proxyware transforma seu IP em intermediário criminal.

- Atua silenciosamente dentro de botnets.

- Pode envolver a vítima em investigações.

- É distribuído via downloads falsos e engenharia social.

- Pode ser detectado com monitoramento adequado.

A ameaça é invisível, mas seus efeitos podem ser extremamente reais. Proteger sua rede significa proteger sua identidade digital.

Share this content:

Publicar comentário