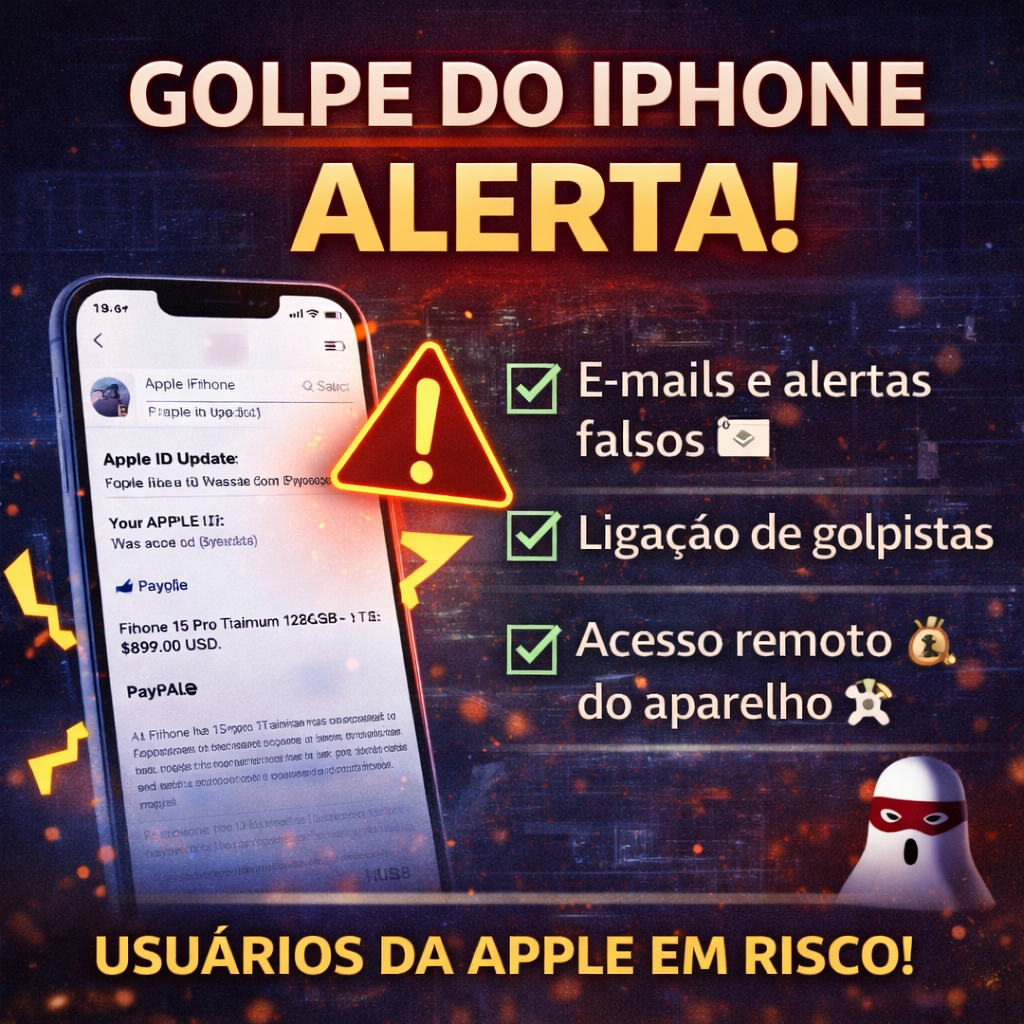

GOLPE DO IPHONE: COMO UM ATAQUE SOFISTICADO ESTÁ ENGANANDO USUÁRIOS DA APPLE E COLOCANDO DADOS EM RISCO

A segurança digital voltou ao centro das atenções com a descoberta de um novo tipo de golpe direcionado a usuários de iPhone. Além disso, a campanha tem chamado atenção por utilizar métodos altamente convincentes, o que aumenta significativamente o risco para milhares de pessoas. Portanto, compreender como esse ataque funciona se torna essencial para evitar prejuízos.

📩 COMO O GOLPE COMEÇA E POR QUE ELE É TÃO PERIGOSO

O ataque se inicia com o envio de um e-mail que aparenta ser legítimo. Nesse sentido, a mensagem informa uma suposta alteração na conta da Apple. Além disso, o alerta inclui detalhes que parecem reais, o que aumenta a credibilidade.

Consequentemente, o usuário pode acreditar que sua conta foi comprometida. Por outro lado, o golpe utiliza servidores reais da empresa, o que faz com que filtros de spam sejam contornados com facilidade.

Além disso, a mensagem costuma mencionar uma compra falsa de um iPhone, geralmente associada ao PayPal. Assim, a vítima é incentivada a agir rapidamente.

📊 ETAPAS DO GOLPE DO IPHONE

| Etapa | Ação do Golpista | Objetivo |

|---|---|---|

| E-mail inicial | Envio de alerta falso | Ganhar confiança |

| Compra simulada | Valor alto informado | Gerar urgência |

| Contato telefônico | Número fraudulento | Iniciar ataque |

| Acesso remoto | Instalação de software | Roubo de dados |

📞 O PERIGO DO VISHING E O CONTATO TELEFÔNICO

Após receber o e-mail, o usuário é orientado a ligar para um número específico. Nesse momento, o golpe evolui para uma técnica chamada vishing, que envolve manipulação por telefone.

Além disso, durante a ligação, os criminosos tentam convencer a vítima a instalar um software de acesso remoto. Consequentemente, o controle do dispositivo pode ser comprometido.

Por outro lado, os golpistas utilizam argumentos convincentes, afirmando que a conta foi invadida. Assim, o usuário acaba colaborando sem perceber o risco.

🧠 COMO OS CRIMINOSOS ENGANAM ATÉ USUÁRIOS ATENTOS

O nível de sofisticação desse golpe chama atenção. Nesse sentido, os criminosos criam um ID Apple falso e inserem a mensagem fraudulenta nos campos de dados pessoais.

Além disso, essas informações são exibidas como parte de notificações oficiais. Portanto, o usuário acredita que a comunicação é legítima.

Consequentemente, o golpe se torna mais eficaz. Além disso, a manipulação psicológica desempenha um papel importante, pois a sensação de urgência reduz a capacidade de análise da vítima.

📊 TÉCNICAS UTILIZADAS PELOS GOLPISTAS

| Técnica | Como funciona | Impacto |

|---|---|---|

| Phishing | E-mails falsos | Engano inicial |

| Vishing | Ligação fraudulenta | Manipulação |

| Engenharia social | Uso de urgência | Decisão rápida |

| Acesso remoto | Controle do dispositivo | Roubo de dados |

⚠️ PRINCIPAIS SINAIS DE ALERTA

Identificar um golpe pode ser difícil, especialmente quando ele é bem elaborado. No entanto, alguns sinais podem ajudar.

Por exemplo:

- Mensagens inesperadas sobre compras

- Solicitação de contato urgente

- Links suspeitos para alteração de senha

- Pedidos para instalar softwares desconhecidos

Além disso, a combinação desses fatores aumenta a probabilidade de fraude. Portanto, atenção redobrada é fundamental.

🔐 COMO SE PROTEGER DESSE TIPO DE ATAQUE

A prevenção continua sendo a melhor estratégia. Nesse sentido, algumas práticas podem reduzir significativamente os riscos.

Além disso, especialistas recomendam:

- Nunca ligar para números informados em e-mails suspeitos

- Evitar clicar em links desconhecidos

- Não permitir acesso remoto ao dispositivo

- Verificar informações diretamente nos canais oficiais

Consequentemente, essas ações ajudam a manter os dados seguros. Além disso, a conscientização é essencial.

📊 BOAS PRÁTICAS DE SEGURANÇA

| Ação | Benefício | Resultado |

|---|---|---|

| Verificar remetente | Evita fraude | Mais segurança |

| Ignorar links suspeitos | Reduz risco | Proteção |

| Usar autenticação | Segurança extra | Conta protegida |

| Atualizar sistema | Correção de falhas | Estabilidade |

📈 O IMPACTO DOS GOLPES DIGITAIS NO DIA A DIA

Com o avanço da tecnologia, golpes digitais se tornaram mais frequentes. Além disso, técnicas mais sofisticadas estão sendo utilizadas constantemente.

Consequentemente, usuários precisam estar cada vez mais atentos. Além disso, empresas também enfrentam desafios para proteger seus sistemas.

Por outro lado, a conscientização tem aumentado. Assim, mais pessoas estão aprendendo a identificar ameaças.

🌐 O PAPEL DAS EMPRESAS DE TECNOLOGIA

Empresas como a Apple investem constantemente em segurança. No entanto, ataques continuam surgindo.

Além disso, criminosos exploram falhas humanas, o que torna a proteção mais complexa. Portanto, a responsabilidade é compartilhada entre usuários e empresas.

Consequentemente, a educação digital se torna uma ferramenta essencial.

🚀 ATENÇÃO REDOBRADA NO MUNDO DIGITAL

O crescimento de golpes como esse mostra que a segurança digital precisa ser levada a sério. Além disso, a evolução das técnicas utilizadas pelos criminosos exige maior cuidado.

Consequentemente, usuários devem adotar práticas seguras no dia a dia. Assim, a combinação de tecnologia e atenção pode reduzir significativamente os riscos.

💬 Diante disso, surge a reflexão: você está realmente preparado para identificar um golpe antes que ele cause prejuízos?

Share this content:

Publicar comentário